Sua última linha de defesa quando as outras camadas falham

Tecnologia inovadora que combina Deception e NDR (Network Detection and Response) para proteger contra ameaças avançadas, como ransomware e invasores infiltrados.

Tecnologia inovadora que combina Deception e NDR (Network Detection and Response) para proteger contra ameaças avançadas, como ransomware e invasores infiltrados.

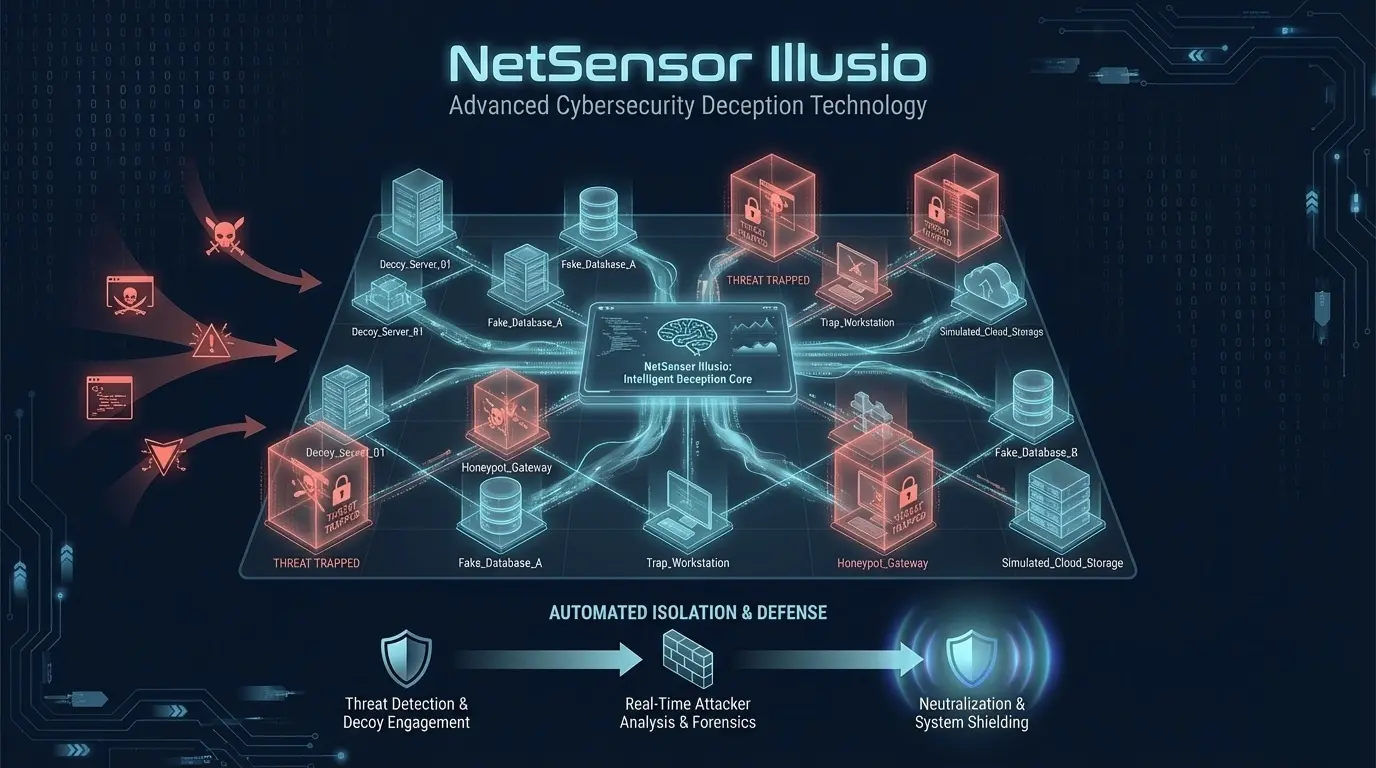

O Illusio transforma sua infraestrutura em um ambiente controlado e inteligente, onde movimentos de atacantes podem ser monitorados e usados para bloquear ameaças antes que alcancem ativos críticos

Ele atua de forma agnóstica, independente e autossuficiente, sem consumir recursos da infraestrutura existente. Ao detectar movimentações maliciosas, o Illusio pode isolar automaticamente dispositivos comprometidos, criando uma defesa autônoma e proativa.

Entra em ação quando firewalls, EDR e outras camadas não conseguem conter a ameaça.

Monitora o comportamento do invasor e identifica movimentos suspeitos na rede.

Isola dispositivos comprometidos para conter o incidente com rapidez.

Defesa autônoma baseada em engano e resposta na rede

A rede passa a operar como um campo de armadilhas, tornando ações do atacante em sinais claros de risco.

Reconhece padrões comportamentais para detectar e neutralizar ameaças, inclusive variantes desconhecidas.

Monitora a movimentação do invasor e detecta ações associadas a propagação e comprometimento.

Isola dispositivos comprometidos automaticamente, sem intervenção humana, reduzindo impacto e alcance do ataque.

Uma defesa autossuficiente e resiliente contra ameaças avançadas

Une tecnologias de engano e detecção/resposta em rede para identificar e conter invasores já infiltrados.

Detecta ameaças e executa ações automaticamente, sem depender de intervenção humana.

Identifica ataques com base em movimentações e padrões, sem uso de assinaturas.

Uma defesa que não pode ser desligada ou contornada, mesmo após comprometimento da rede.

Opera sem instalar agentes e sem integrar com firewalls, switches ou endpoints.

Projetado para ambientes TI, TO (OT) e IoT, inclusive infraestruturas críticas.

Alta eficiência contra variantes novas e zero-day, inclusive ransomwares ainda não catalogados.

Opera de forma independente, sem utilizar recursos computacionais ou o ambiente de virtualização da estrutura existente.

Funciona totalmente dentro da sua rede, sem uso de cloud externa e sem envio de dados para fora do ambiente protegido.

Proteção contra ameaças avançadas e ataques de alto impacto

Alta capacidade de proteção contra novas variantes de ransomware.

Ajuda a conter exploração de vulnerabilidades Zero Day e ameaças desconhecidas.

Bloqueia movimentações laterais e comportamentos associados à propagação do ataque.

Quando criminosos entram na rede, caem em armadilhas inteligentes e são neutralizados.

Pode ser implantado rapidamente, com baixa complexidade operacional.

Contenção de incidentes ao isolar dispositivos comprometidos antes da propagação do ataque.

Não consome CPU, memória ou recursos do ambiente de virtualização existente.

A automação total reduz esforço humano, tuning e manutenção contínua.

Nenhuma informação sai da rede, atendendo requisitos de LGPD, compliance e ambientes sensíveis.

Alertas de alta fidelidade, com mínimo risco de falso positivo.

Adicione uma última linha de defesa autônoma para conter ameaças avançadas antes que alcancem seus ativos críticos.